ペネトレーションテストで脆弱性や設定不備のリスクを正確に把握したい

MUSHIKAGO は、高度な AI を活用することで、専門家が手作業で行うような本格的なペネトレーションテストを自動で実施できます。

MUSHIKAGOが出来ること

セキュリティリスクを攻撃者視点で洗い出し

・脆弱性を悪用した侵入

・情報取得の確認

・パスワードの強度確認

・権限昇格の可能性

・内部ネットワークでの横展開

・サービス設定の不備

など、攻撃者が実際に悪用する手法を再現。

企業のネットワークおよびシステムのセキュリティリスクを攻撃者視点で洗い出します。

AI での効率的なテスト

従来は高いコストと高度なスキルが必要だった実戦レベルの診断を、MUSHIKAGO の AI が効率的かつ再現性を持って実行します。 専門チームを組まなくても、企業のセキュリティレベルを大幅に引き上げ、攻撃に強いネットワークへと導きます。

完全オフライン環境で情報漏洩や外部依存のリスクを排除

また、MUSHIKAGO は、単体で必要な機能をすべて備えており、インターネットにつながっていない完全オフライン環境でも高度なペネトレーションテストを実施できます。

そのため、企業のシステム情報、ネットワーク構成、脆弱性情報、取得した内部データ等を外部サーバやクラウドサービス、第三者に送信する必要がありません。

これにより、セキュリティテストに関わるすべての情報が企業内で完結するため、情報漏えいや外部依存のリスクを排除し、安心してペネトレーションテストを実施できます。

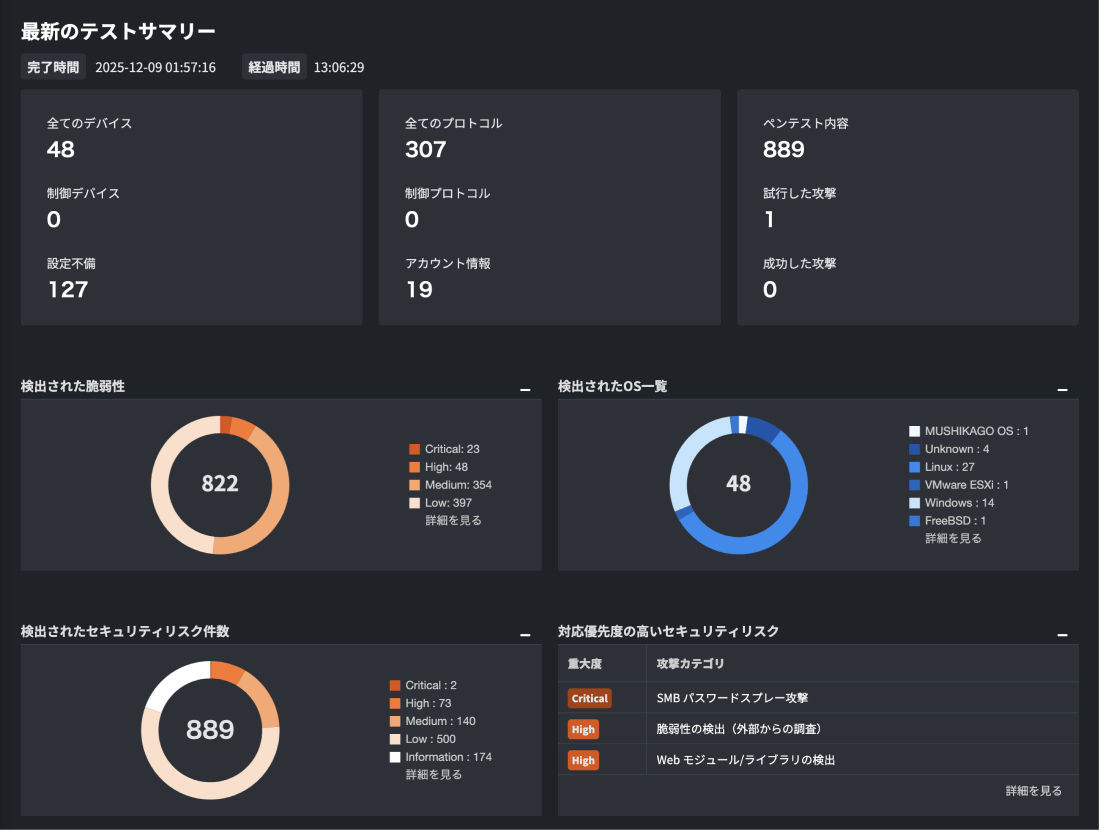

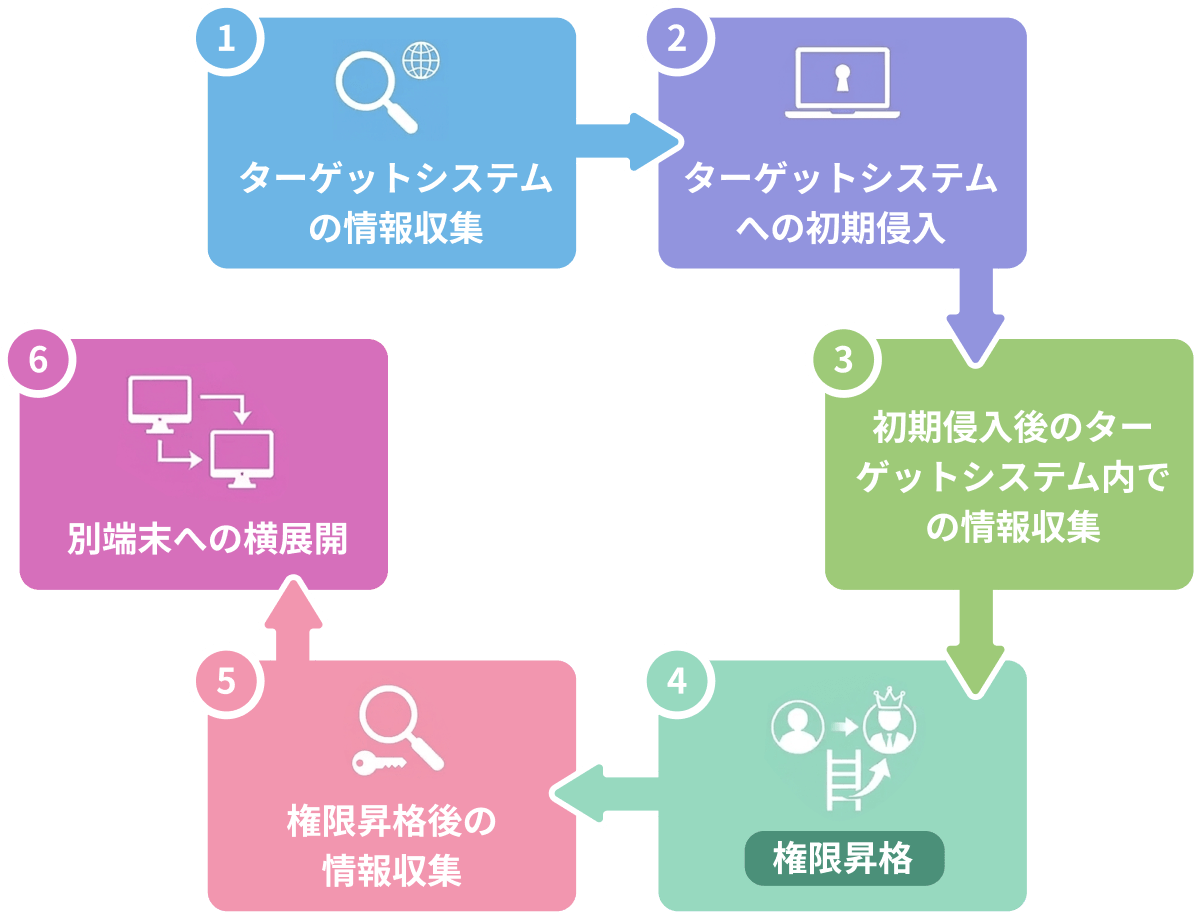

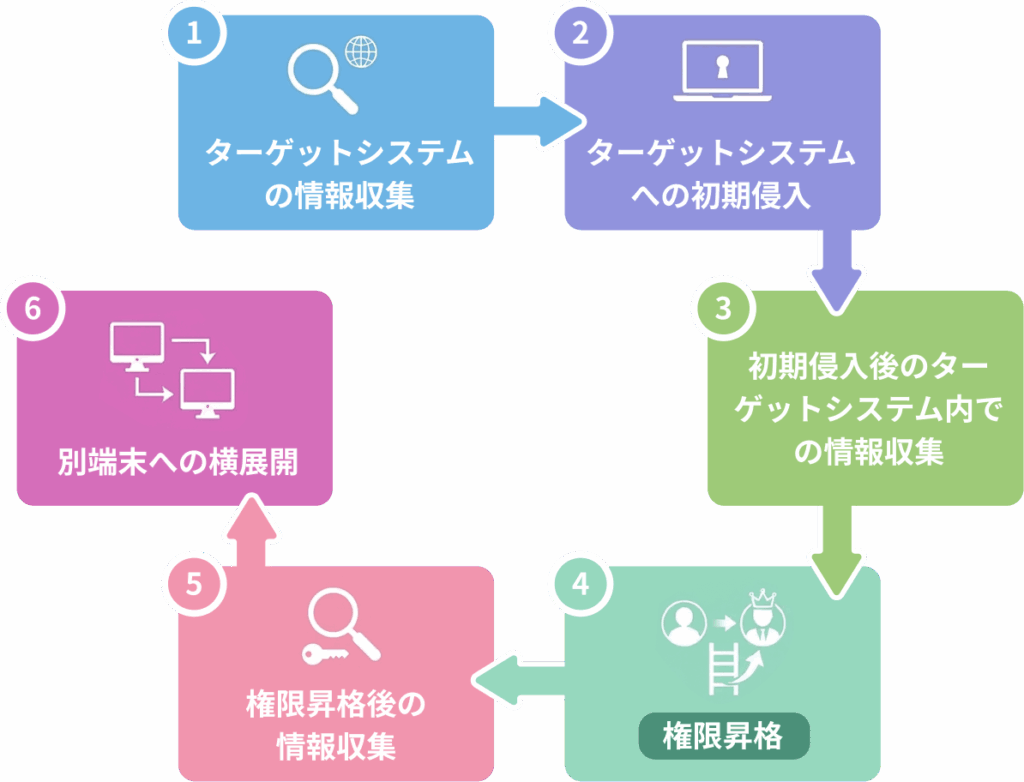

MUSHIKAGO で実施するペネトレーションテストのサイクル

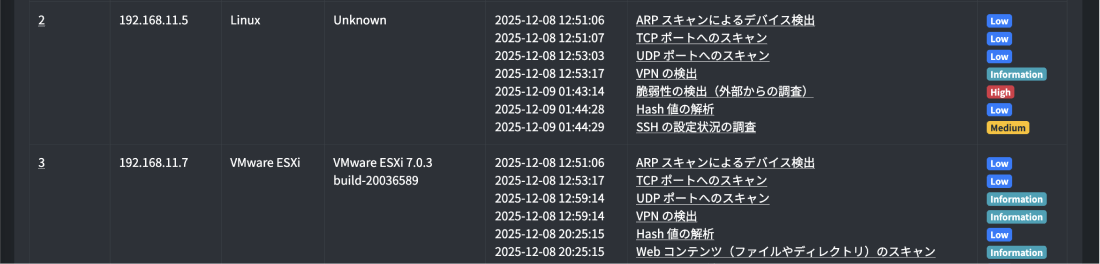

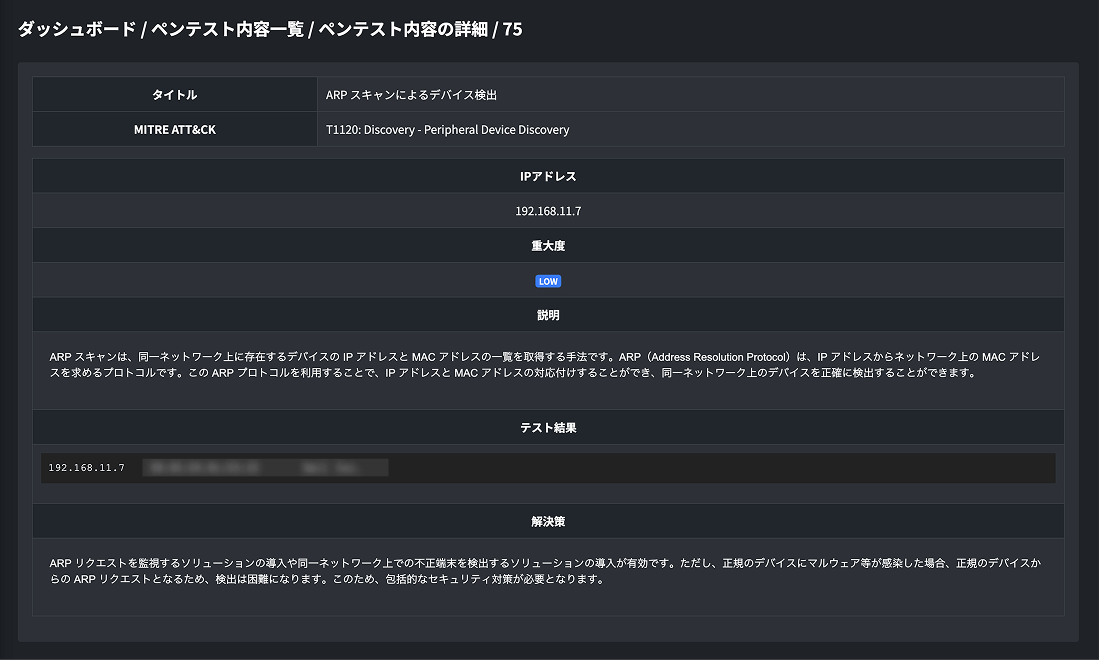

MUSHIKAGO では、主に次のようなサイクルでペネトレーションテストを実施します。

- ターゲットシステムの情報収集

- ターゲットシステムへの初期侵入

- 初期侵入後のターゲットシステム内での情報収集

- 権限昇格

- 権限昇格後の情報収集

- 別端末への横展開

具体的なテスト内容はこちらをご参考にしてください。

MUSHIKAGO の開発メンバー

国際的な高度ペネトレーションテスト資格を保持

MUSHIKAGO は、国際的に評価されている高度なペネトレーションテスト資格 OSCP(Offensive Security Certified Professional) や OSEP(Offensive Security Experienced Penetration Tester) を保有するメンバーが中心となって開発しています。

これらの資格は、実際の攻撃者が使う手法を深く理解し、それを自力で再現できるレベルの技術力が求められるため、MUSHIKAGO には専門家の知識と経験がそのまま反映されています。

最新サイバー攻撃情報の把握と、高度なリサーチ

さらに、開発チームは、最新の攻撃情報を常にキャッチアップし、実戦レベルのペネトレーションテストを安定して実施できるよう継続的に開発を進めています。 各メンバーは得意分野を持ち寄り、以下のような高度なリサーチを日々行い、MUSHIKAGO に組み込んでいます。

- 最新の攻撃手法の詳細な調査と検証

- マルウェア対策ソフト(EDR など)を回避する攻撃手法の分析

- 最新 OS に備わる防御機能・セキュリティ機構のリサーチ

こうした専門知識の蓄積と技術的な深い理解により、MUSHIKAGO は OSCP/OSEP 相当の高度なペネトレーションテストを自動で再現できるプラットフォーム として進化し続けています。

サービスに関するお問い合わせ

サービスに関する内容などお気軽にご相談ください。