当社エンジニアが JPCERT/CC のツール「EmoCheck」の脆弱性(CVE-2026-28704)を発見!

この度、当社エンジニアが、日本のサイバーセキュリティの中核機関であるJPCERT/CCが提供するツール「EmoCheck」の脆弱性を発見し、IPAへの届出を経てJVN(Japan Vulnerability Notes)に正式公開されました。

本記事では、今回の脆弱性の概要と私たちがどのようにしてこれを発見したか、そして企業のセキュリティ対策にとって何を意味するのかをわかりやすくお伝えします。

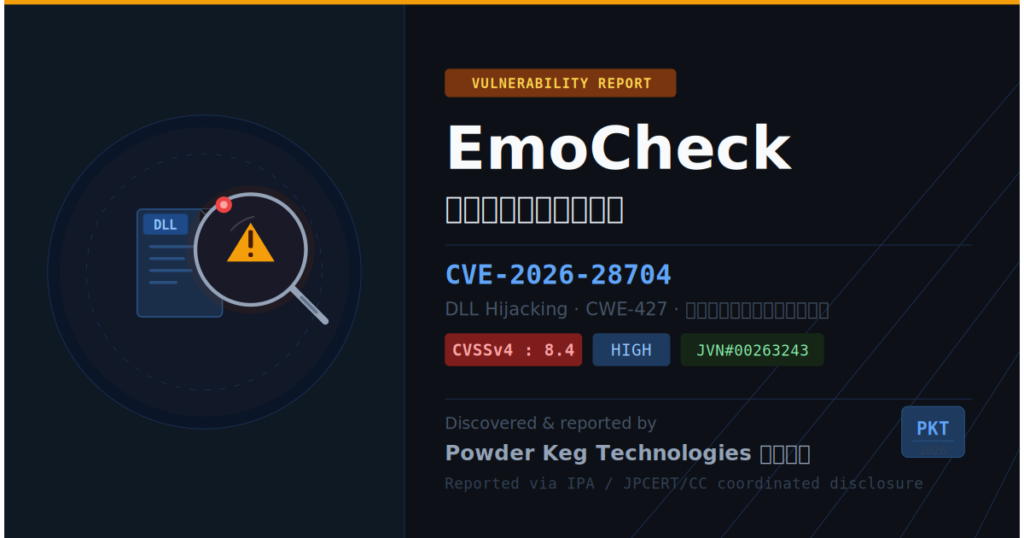

EmoCheck の脆弱性(CVE-2026-28704)

Advisory: JVN#00263243

CVE: CVE-2026-28704

CVSSv3: 7.5

CVSSv4: 8.4

CWE: CWE-427(ファイル検索パスの制御不備)

影響度: High

影響範囲: EmoCheck すべてのバージョン

攻撃ベクトル: 悪意あるユーザが細工した DLL を配布することにより攻撃可能(EmoCheck と同じフォルダに配置する必要あり)

EmoCheckとは何か

EmoCheckとは、猛威を振るったマルウェア「Emotet」の感染有無を手軽に確認するため、JPCERT/CCが開発・無償配布していたツールです。Emotet は、2019年~2022年にかけて国内外の企業・官公庁に甚大な被害をもたらし、感染拡大を防ぐために多くの IT 担当者が EmoCheck を有効活用していました。

発見された脆弱性:「DLLハイジャック」とは

今回発見された脆弱性は「DLL読み込みに関する問題(CWE-427)」です。

Windows のアプリケーションは、起動時に特定の「DLL(ライブラリファイル)」を読み込んで動作します。このとき、どのフォルダから DLL を読み込むかの順番に問題があると、攻撃者が用意した悪意のある DLL を意図せず読み込んでしまうことがあります。これを「DLLハイジャック」と呼びます。

EmoCheck の場合、ツールと同じフォルダに特定の名前の DLL を置いておくだけで、EmoCheck の実行時にその DLL が呼び出されてしまう構造になっていました。

攻撃の詳細シナリオは、JVN iPedia に分かりやすく掲載されているので、こちらを参考にしてください。

なぜ私たちがこれを発見できたのか

我々は、MUSHIKAGO の開発・運用を通じて、マルウェアや攻撃ツールの挙動解析に取り組んでいます。今回の発見も、「広く使われているセキュリティツール自体が攻撃経路になり得ないか」という視点での調査がきっかけでした。

セキュリティ製品や公的機関のツールは「信頼できるもの」として扱われがちです。しかしだからこそ、攻撃者に悪用されたときの被害は大きくなります。「信頼されているものを疑う」これが私たちの研究姿勢です。

発見後は、情報セキュリティ早期警戒パートナーシップ(IPA/JPCERT/CC)を通じた正規の責任ある開示プロセス(Responsible Disclosure)に基づいて報告し、今回の公開に至りました。

本件が意味すること ~企業のセキュリティ担当者へ~

今回の件は、一つの重要なことを示しています。「かつて使っていたセキュリティツール」も攻撃対象になり得るということです。

特に企業環境では、以下のようなリスクが潜んでいます。

- 一時的にダウンロードしたツールが残存している

- 旧バージョンのソフトウェアがサイレントに稼働し続けている

- セキュリティ担当者がいない拠点・端末の棚卸しができていない。

こうした「見えていないリスク」を可視化し、継続的に検証できる体制が今の企業には求められています。

MUSHIKAGO がお役に立てること

当社が提供するハードウェア型セキュリティテストデバイス「MUSHIKAGO」は、こうした見えないリスクを実際の攻撃視点で洗い出すためのツールです。

- 企業内に存在するデバイスをすばやく可視化

- デバイスごとのセキュリティリスクを検出

- インターネット接続不要でクローズド環境(工場・OT/ICS)にも対応

- 経済産業省(METI)国産セキュリティ製品選定実績

「自社の環境に本当にリスクがないか確認したい」「ペネトレーションテストを初めて検討している」という企業様はお気軽にお問い合わせください。

MUSHIKAGOの詳細・お問い合わせはこちら

https://powderkegtech.com/ja/mushikago/

参考

JVN#00263243 公式ページ:https://jvn.jp/jp/JVN00263243/

JPCERT/CC 公式発表:https://www.jpcert.or.jp/press/2026/PR20260410.html

JVN iPedia:https://jvndb.jvn.jp/ja/contents/2026/JVNDB-2026-000053.html

NIST:https://nvd.nist.gov/vuln/detail/CVE-2026-28704