libpng の Use-After-Free 脆弱性(CVE-2026-33416)を当社エンジニアが発見!

このたび、当社エンジニアが画像処理ライブラリ libpng に存在する脆弱性を発見し、セキュリティアドバイザリとして公開されました。

本脆弱性のサマリは次のとおりです。

libpng 脆弱性(CVE-2026-33416)のサマリ

Advisory: GHSA-m4pc-p4q3-4c7j

CVE: CVE-2026-33416

CVSSv3: 7.5

CWE: CWE-416(解放後メモリの使用:User-After-Free)

影響度: High

影響範囲: libpng 1.2.1 ~ 1.6.55

攻撃ベクトル: リモートから攻撃可能(細工した PNG 画像をアップロードする等により攻撃)

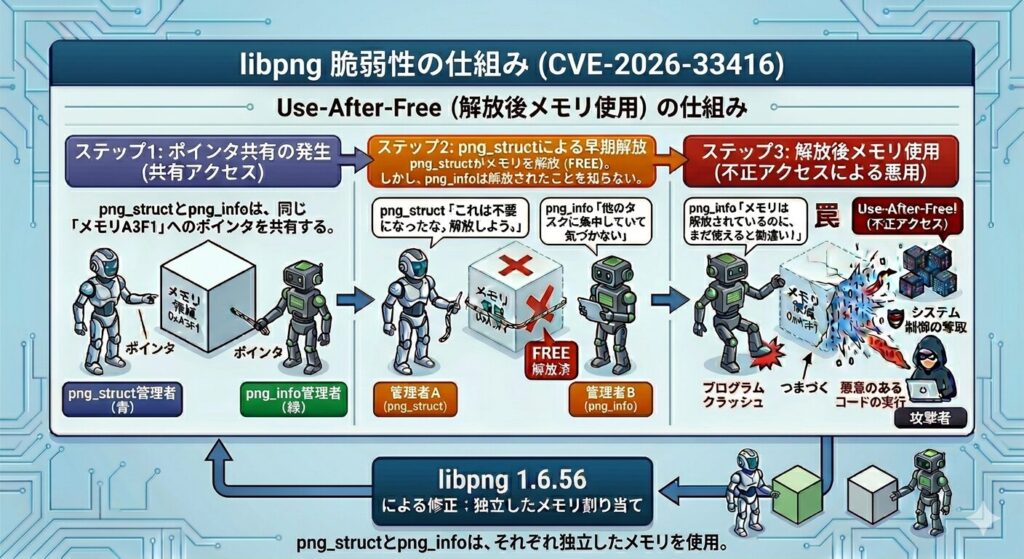

本脆弱性は Use-After-Free(解放後メモリ使用)に分類される脆弱性で、細工された PNG 画像を処理することで、情報漏えいや任意コード実行につながる可能性があります。

libpng は、世界中のソフトウェアで利用されている非常に広く普及しているライブラリであり、本脆弱性は多くのシステムに影響する可能性があります。

攻撃のイメージ

攻撃者は、細工されたPNG画像をアップロードさせることで攻撃が可能となります。

攻撃の流れを簡単に示すと、次のようになります。手順の3~6の部分が発見した libpng の脆弱性の箇所となり、上記の図がその脆弱性の仕組みとなります。

1.攻撃者が細工したPNG画像を作成

2.Webサイトやシステムに画像をアップロード

3.サーバ側で libpng が画像を処理

4.Use-After-Free が発生

5.メモリ破壊

6.情報漏えいまたは任意コード実行

つまり、攻撃者は、細工されたPNG画像をアップロードさせることで攻撃が可能となり、次のような「画像をアップロードできる機能」が攻撃の入口になります。

・プロフィール画像アップロード

・お問い合わせフォームの画像添付

・サムネイル生成

・チャットの画像送信

・メール添付画像

・AI の画像生成・解析

・監視カメラ画像処理

・医療画像システム

脆弱性発見から公開まで

当社エンジニアは、

1.脆弱性の発見

2.PoC(Proof of Concept)コードの作成

3.攻撃成立の検証

までを実施し、本脆弱性の詳細を libpng の管理者へ報告しました。

その後、管理者および開発者と連携しながら修正対応が進められ、本脆弱性が公開されました。

当社では、次のような技術領域の研究・開発を行っており、こうした研究開発活動の中で本脆弱性も発見されました。

・ゼロデイ脆弱性の効率的な調査・発見

・ペネトレーションテスト自動化

・OT/IoT 分野のセキュリティ対策

・EDR 等を回避する高度な攻撃手法の調査・研究

・LLM を活用したセキュリティ対策

MUSHIKAGO と当社の取組みについて

当社製品である「MUSHIKAGO」では、ペネトレーションテスト自動化を主軸とした、高度なセキュリティ検証が実証できます。

本記事の脆弱性を発見する技術力を持つエンジニアと、お客さまの声や要望を誠実に解決する営業メンバーが一丸となり、進化するサイバー攻撃に遅れることなく、先回りして対策する製品・サービスを今後も提供していきます。