マルウェア感染時にシステムが受ける影響を正確に把握したい

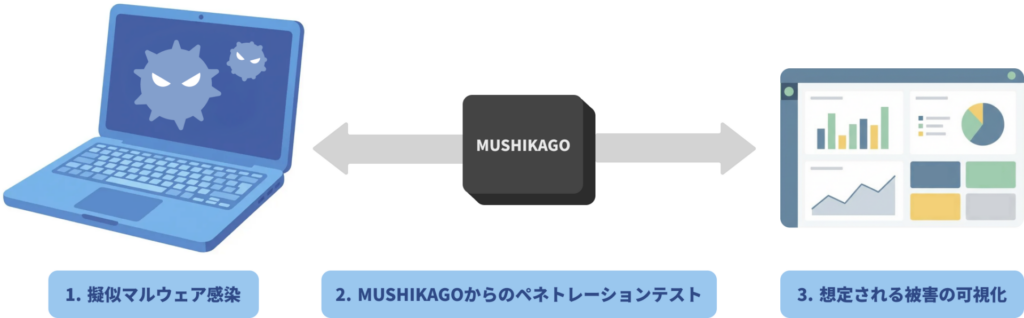

MUSHIKAGO では、実際のマルウェアに近い動作を再現する 疑似マルウェアを用いて、マルウェアに感染した想定でのペネトレーションテストを安全に実施できます。

この疑似マルウェアは、攻撃者が行う“感染後の行動”を忠実に模倣し、権限昇格・横展開(ラテラルムーブメント)・情報収集・内部偵察 など、侵害の初期段階に行われるさまざまな挙動を再現します。

MUSHIKAGOが出来ること

テスト時にも環境への影響を与えない、安全設計

実際のマルウェアを使うと業務停止やデータ破損のリスクが伴いますが、MUSHIKAGO の疑似マルウェアは 環境への影響を与えない安全設計 のため、

どこまで侵害が広がる可能性があるのか

どの端末や設定が攻撃に弱いのか

マルウェア対策ソフト(EDR)がどの段階で検知するか

といった点を 事前に正確に検証できます。

これにより、企業は実際の攻撃を受ける前に「もしマルウェアが侵入したら何が起こるのか?」を可視化でき、組織の弱点を把握して優先的に対策することが可能になります。

最新のマルウェア動向を調査し、擬似マルウェアを日々改良

MUSHIKAGO の開発メンバーは、最新のマルウェア動向を継続的に調査し、MUSHIKAGO の疑似マルウェアに対してもその特徴や挙動を取り入れながら改良を重ねています。

これにより、実際の攻撃に限りなく近いシナリオを安全な形で再現でき、常に“いま現場で起きている脅威”を前提にした検証が行えます。

また、疑似マルウェアは、お客さまの希望によりカスタマイズすることも可能です。

サービスに関するお問い合わせ

サービスに関する内容などお気軽にご相談ください。