社内ネットワーク可視化とは|MUSHIKAGOで管理外資産を発見する進め方

社内ネットワーク可視化とは、社内に存在する端末、サーバー、ネットワーク機器、クラウド接続、認証基盤、通信経路、脆弱性リスクを把握し、セキュリティ対策と運用改善に活用する取り組みです。単なるIT資産台帳ではなく、「どの端末が、どこへ、どのように通信し、どのリスクを抱えているか」まで見える状態を目指します。

- 社内ネットワーク可視化で分かること

- なぜ今、可視化が必要なのか

- IT資産管理・脆弱性診断との違い

- MUSHIKAGOによる可視化の導入ステップ

- チェックリスト

- FAQ

社内ネットワーク可視化で分かること

社内ネットワークを可視化すると、まず「把握できているはずだが、実際には見えていないもの」が分かります。たとえば、部門が独自に設置したサーバー、古いOSの端末、退職者アカウントが残る端末、管理台帳にないネットワーク機器、VPN接続後に到達できる重要サーバーなどです。

| 可視化対象 | 確認する内容 | 主なリスク |

|---|---|---|

| 端末・サーバー | OS、所有部門、用途、管理状態、重要度 | 管理外端末、古いOS、不要サーバー |

| 通信経路 | 業務通信、管理通信、外部通信、不要通信 | 横展開、情報漏えい、外部C2通信の見落とし |

| 認証・権限 | Active Directory連携、特権アカウント、共有ID | 認証情報悪用、権限昇格、侵害範囲拡大 |

| 脆弱性 | CVE、パッチ状況、公開サービス、到達性 | 既知脆弱性の悪用、侵入後の横展開 |

なぜ今、社内ネットワーク可視化が必要なのか

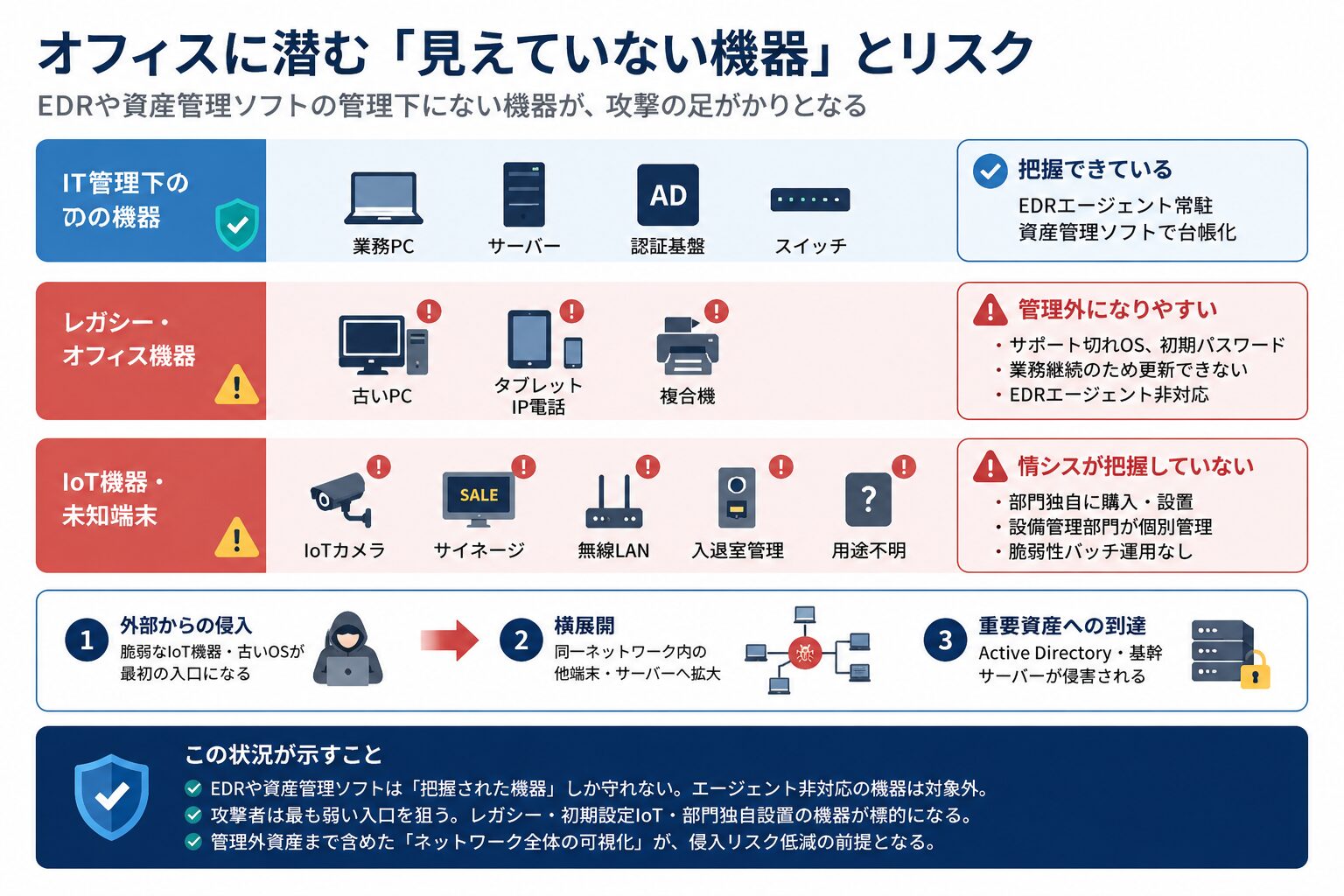

歴史の長い企業ほど、過去のさまざまな経緯で導入してきた機器が社内ネットワークに混在しています。具体例を挙げると以下のようなものです。

- レガシー機器:販売終了したが業務継続のために使い続けている古いPC、サポート切れOSが入ったまま運用されているタブレット端末、専用ソフトのために更新できないワークステーション

- IoT機器:会議室のIoTカメラ、受付のデジタルサイネージ、入退室管理デバイス、スマートスピーカー、環境センサー

- オフィス機器:各フロアのネットワークプリンタ、複合機、無線LANルーター、IP電話、VoIPアダプタ

こうした機器は、EDRエージェントを導入できない、資産管理ソフトのスキャン対象から漏れる、購買管理台帳に記録されていない、といった理由で、IT部門の管理下に入っていないことが少なくありません。これらの「管理されていないネットワーク資産」が、外部からの侵入や内部の横展開における足掛かりとなるケースは、実際の被害事例でも繰り返し報告されています。

クラウド、VPN、リモートワーク、拠点統合、M&A、SaaS利用が進むなかで、この管理範囲外の機器はさらに増える傾向にあります。ゼロトラストやEDR、SIEMを導入しても、保護対象の資産と通信が見えていなければ、検知・隔離・修正の優先順位を決められません。

IT資産管理・脆弱性診断との違い

| 項目 | 主な目的 | 不足しやすい点 |

|---|---|---|

| IT資産管理 | 端末・ライセンス・所有者の管理 | 通信経路、到達性、攻撃経路の把握 |

| 脆弱性診断 | 既知脆弱性や設定不備の検出 | 資産重要度、業務影響、通信文脈 |

| ネットワーク可視化 | 資産・通信・リスクを統合して把握 | 可視化後の修正運用まで設計が必要 |

MUSHIKAGOによる可視化の導入ステップ

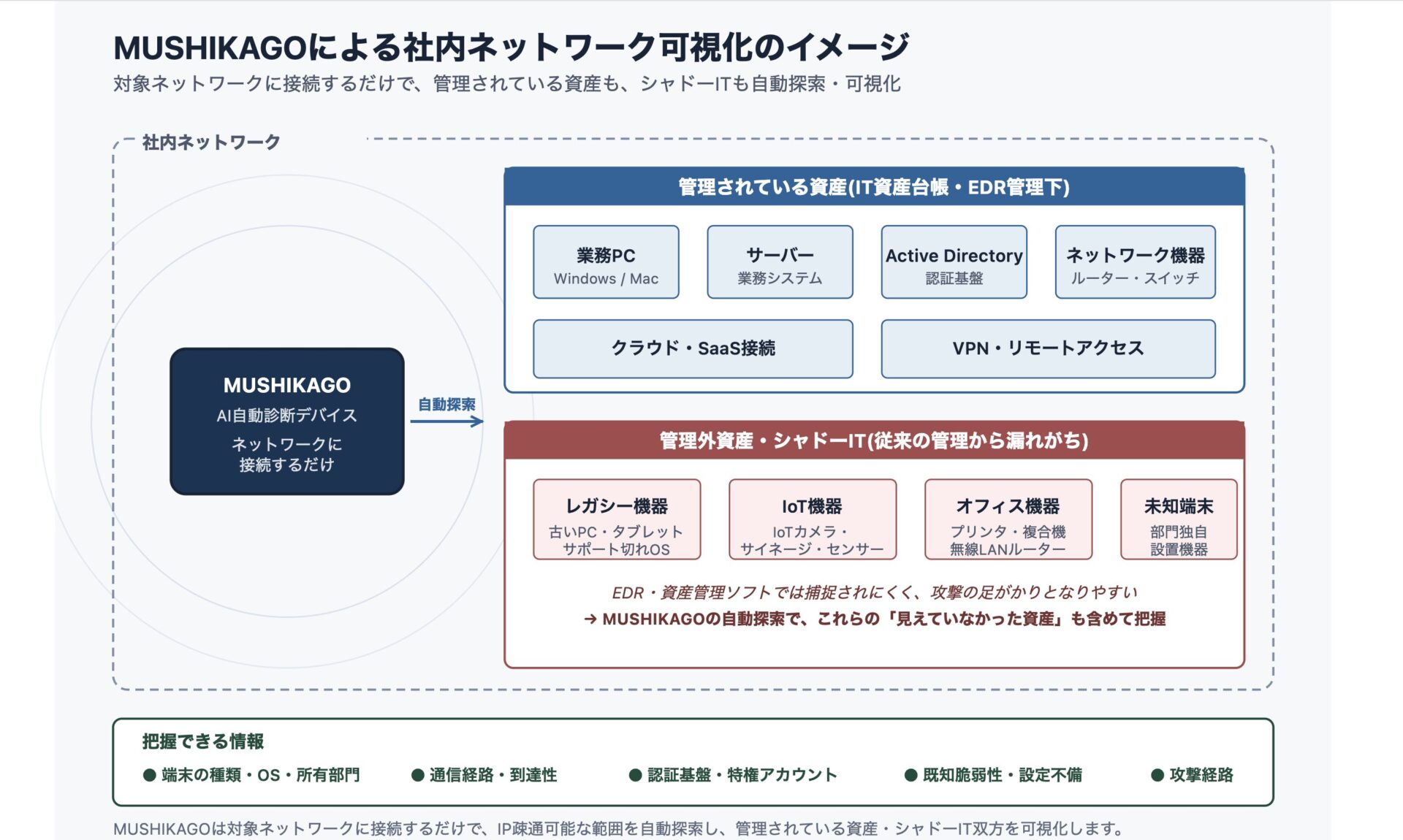

Powder Keg Technologiesが提供するAI自動ペネトレーションテストデバイスMUSHIKAGOを活用した社内ネットワーク可視化は、以下の手順で進めます。エージェントを各端末に配布する必要がなく、対象ネットワークにデバイスを接続するだけで開始できることが特徴です。

- 対象範囲を決める:本社、拠点、データセンター、研究開発拠点、製造拠点など、可視化の対象とするネットワークセグメントを決定します。優先度の高い基幹ネットワーク、重要資産が集中するセグメントから着手するのが基本です。

- 既存情報を集める:IT資産台帳、ネットワーク構成図、DHCP/DNSの記録、Active Directory情報などを集めます。最新化されている必要はありません。むしろ、既存情報と可視化結果との乖離を把握することが、管理外資産を発見する重要な手がかりになります。

- IPアドレスの払い出し:MUSHIKAGOに付与する管理用IPアドレスを準備します。可視化対象のネットワークセグメントに到達できるアドレスを1つ確保すれば動作します。

- 可視化の実施:MUSHIKAGOを対象ネットワークに接続し、可視化を開始します。基本的には業務影響なく、通常業務を継続しながらの可視化が可能です。AIによる自動探索で、ネットワーク上の資産、通信経路、認証関連の情報、脆弱性候補を構造化して把握します。

- 結果の分析と是正計画:可視化結果と既存台帳の差分、管理外資産、脆弱性、不要な通信経路を確認し、対策の優先順位を決定します。MUSHIKAGOはレポートを自動生成し、是正対応の起点として活用できます。

社内ネットワーク可視化チェックリスト

- 管理台帳にない端末・サーバーを検出できている

- 本社・拠点・クラウド・VPNの通信経路を把握している

- 重要サーバーへ到達できる端末と経路を確認している

- 古いOS、不要サービス、未適用パッチを把握している

- レガシー機器・IoT機器・オフィス機器も含めて棚卸しできている

- Active Directoryや特権アカウントの利用範囲を把握している

- 可視化結果を脆弱性管理・インシデント対応に連携している

社内ネットワークの現状を見える化しませんか

MUSHIKAGOによる社内ネットワーク可視化の詳細、機能、導入事例、料金体系については、製品資料をご覧ください。お見積もり・PoCのご相談も承っております。

よくある質問

MUSHIKAGOによる可視化は、業務に影響がありますか?

基本的には業務影響なく、通常業務を継続しながらの可視化が可能です。MUSHIKAGOはネットワークへの負荷を制御しながら探索を行う設計で、業務時間中のご利用も想定しています。製造業のOT環境など特に慎重な運用が必要な領域については、事前にスコープと探索範囲をすり合わせて適用しますので、ご相談ください。

既存のIT資産管理ツールがあっても、ネットワーク可視化は必要ですか?

必要になる場合があります。IT資産管理は端末やソフトウェアの管理に強い一方、実際の通信経路、不要通信、到達性、横展開リスクまでは十分に見えないことがあります。特に、エージェントを入れられないIoT機器、オフィス機器、レガシー機器の発見・棚卸しでは、ネットワーク可視化のアプローチが有効です。

可視化だけでセキュリティリスクは下がりますか?

可視化は出発点です。見つかった管理外端末、不要通信、脆弱性をもとに、遮断、修正、監視、例外管理を実施して初めてリスク低減につながります。MUSHIKAGOは可視化に加えて、攻撃者視点での実効性検証(ペネトレーションテスト)まで自動で行えるため、是正の優先順位付けに必要な根拠も同時に得られます。

どの範囲から始めるべきですか?

最初は、重要サーバー、認証基盤、VPN接続、外部公開システム、主要拠点など、事業影響が大きい範囲から始めることをおすすめします。可視化の対象範囲は段階的に広げていくのが現実的です。

既存の台帳が整備されていなくても可視化できますか?

問題ありません。むしろ既存台帳が完璧でないことを前提に、可視化結果との乖離から管理外資産を発見するアプローチが有効です。完璧な台帳の整備を待たずに、まず現状を可視化することをおすすめします。

- NIST SP 800-82 Rev.3:OTセキュリティは性能・信頼性・安全性要件を考慮して扱う必要があると説明。

- ISA/IEC 62443:IACSのセキュリティ要求・プロセスを定義する標準シリーズとして参照。

- MITRE ATT&CK:実観測に基づく攻撃者の戦術・技術のナレッジベースとして参照。

- FIRST CVSS / EPSS、CISA KEV:脆弱性の深刻度、悪用可能性、悪用確認済み情報の判断材料として参照。